- PhaaS 인프라 통해 Microsoft 365 계정 탈취…피싱 공격 운영 방식 변화 확인

그룹아이비가 기업 비즈니스 이메일 사기(BEC) 공격 조직 W3LL 관련 조사 보고서를 발표하고 피싱 인프라 운영 방식과 공격 구조 분석 결과를 공개했다.

PhaaS 기반 BEC 공격 인프라 운영 방식

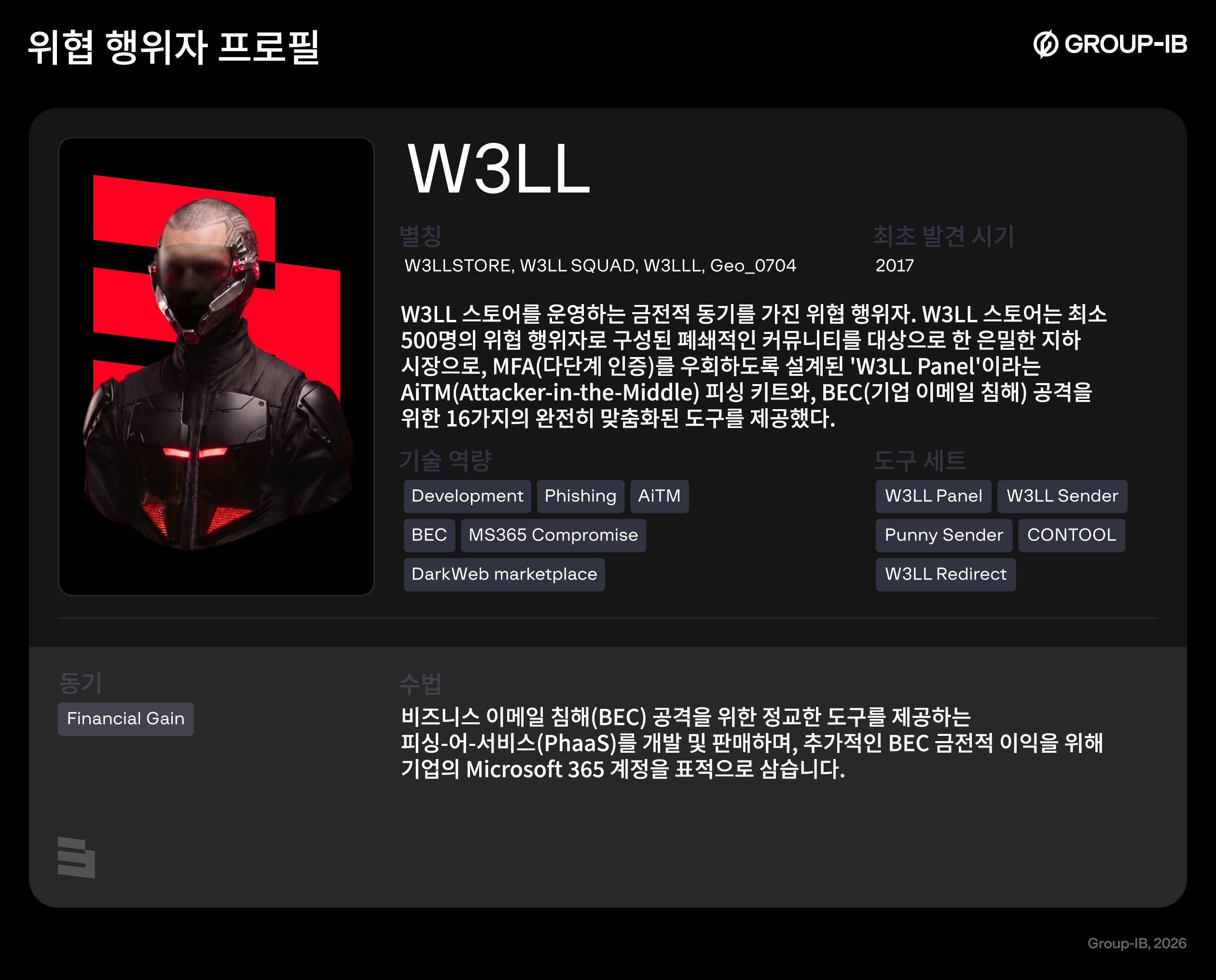

W3LL은 피싱 키트와 공격 인프라를 서비스 형태로 제공해 다수 공격자가 기업 이메일 계정을 대상으로 BEC 공격을 수행한다. 금융, 의료, 제조, IT, 법률 산업을 포함한 다양한 기업이 공격 대상에 포함됐으며 공격자는 준비된 인프라를 활용해 계정 탈취 공격을 실행했다. 전 세계적으로 수백만 달러 규모 피해가 발생한 것으로 분석됐다.

공격 인프라 중심에는 AiTM 방식으로 MFA 인증을 우회하는 피싱 키트 ‘W3LL Panel’이 사용된다. 사용자가 로그인 과정에서 입력한 인증 정보를 중간에서 가로채 계정 접근 권한을 확보하고 탈취 계정을 이용해 추가 BEC 공격을 수행한다. 피싱 키트와 공격 리소스는 비공개 채널 ‘W3LL Store’를 통해 유통되며 공격자는 준비된 도구를 활용해 침해 과정을 반복 수행한다.

탐지 회피 위한 공격 인프라 변화 확인

그룹아이비 분석에 따르면 W3LL은 보안 탐지를 피하기 위해 공격 전달 방식과 인프라 운영 흐름을 지속적으로 변경해 왔다. 기존 보고서 이후 일부 유통 채널을 대체 경로로 전환하고 공격 실행 방식을 조정해 추적 가능성을 낮췄다. 공격 인프라 구성 요소를 분산해 피싱 인프라 운영 지속성을 유지한 것으로 분석됐다.

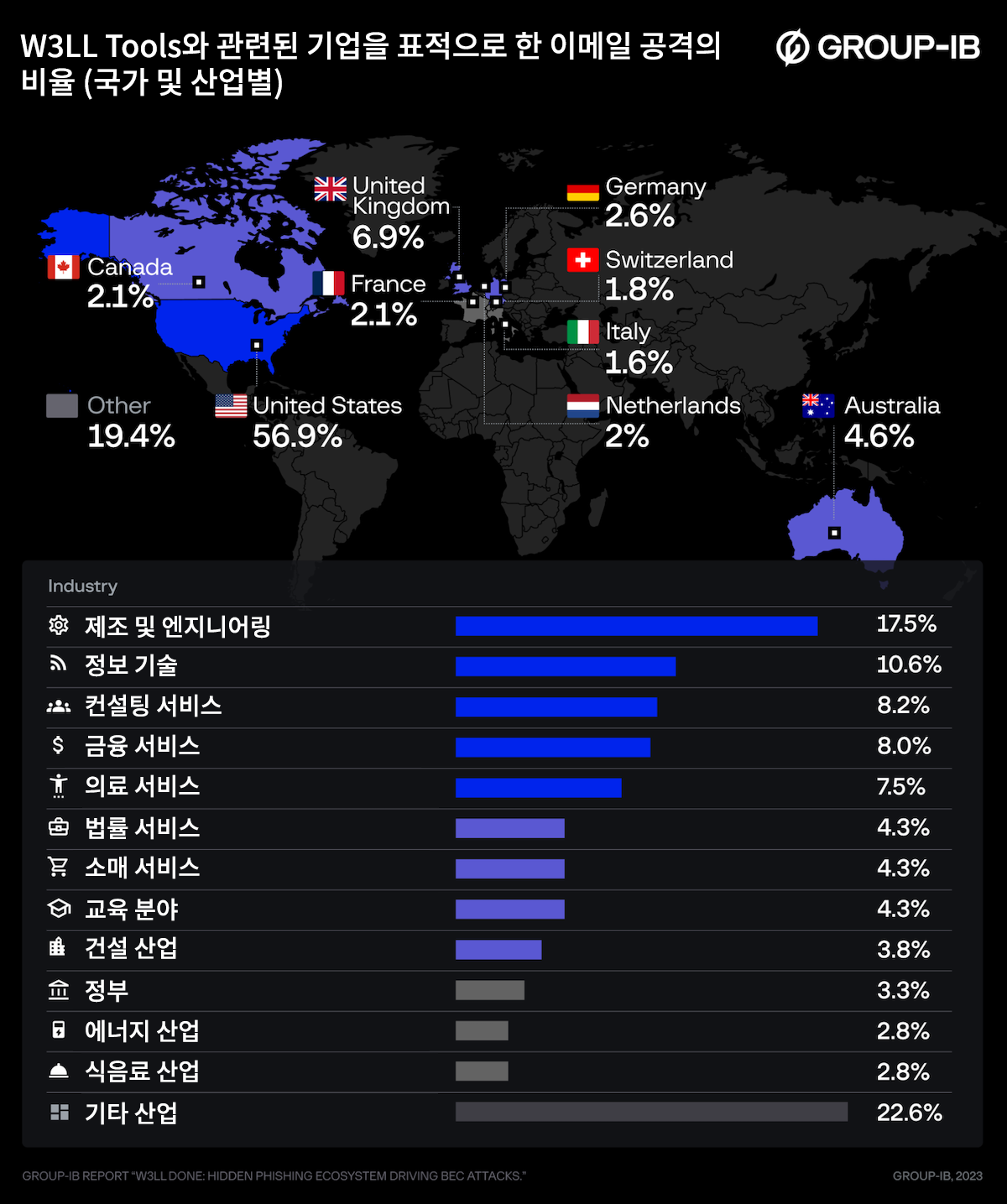

그룹아이비 김기태 지사장은 제조·엔지니어링 산업이 전체 공격 대상의 17.5%, 기술 산업이 10.6%를 차지해 국내 제조·IT 기업도 주요 공격 대상에 포함될 수 있다고 밝혔다. Microsoft 365 협업 환경을 사용하는 기업은 MFA 우회 방식 계정 탈취 공격에 대비가 필요하다고 설명했다.

AiTM 기반 인증 우회 공격이 지속되면서 이메일 계정 권한 탈취를 통한 내부 침투 위험이 증가하고 있으며 협업 계정 보안 정책 점검 필요성이 커지고 있다.

#그룹아이비 #GroupIB #W3LL #BEC #PhaaS #AiTM #MFA #Microsoft365 #피싱 #사이버보안

티오리, AI 해커 ‘진트(Xint)’ 클라우드 바우처 공급기업 선정…취...

티오리, AI 해커 ‘진트(Xint)’ 클라우드 바우처 공급기업 선정…취...