- DOP 기반 공격 단순화 기법 제안…성능 저하 0.28% 수준 방어 기술 함께 구현

티오리가 리눅스 커널 공격 기법 ‘DirtyFree’ 연구를 NDSS에 발표하며 공격 경로 단순화와 이를 차단하는 방어 구조를 동시에 제시했다. NDSS(Network and Distributed System Security Symposium)는 보안 분야 주요 학회다.제출 논문 중 상위 약 15~20%만 채택된다. 이번 연구는 막스플랑크연구소 이유찬 박사, Thorsten Holz 교수와 티오리 권혁 연구원이 공동 참여한 ‘DirtyFree: Simplified Data-Oriented Programming in the Linux Kernel’ 논문으로 공개됐다.

제어 흐름 방어 이후 등장한 데이터 공격 전환

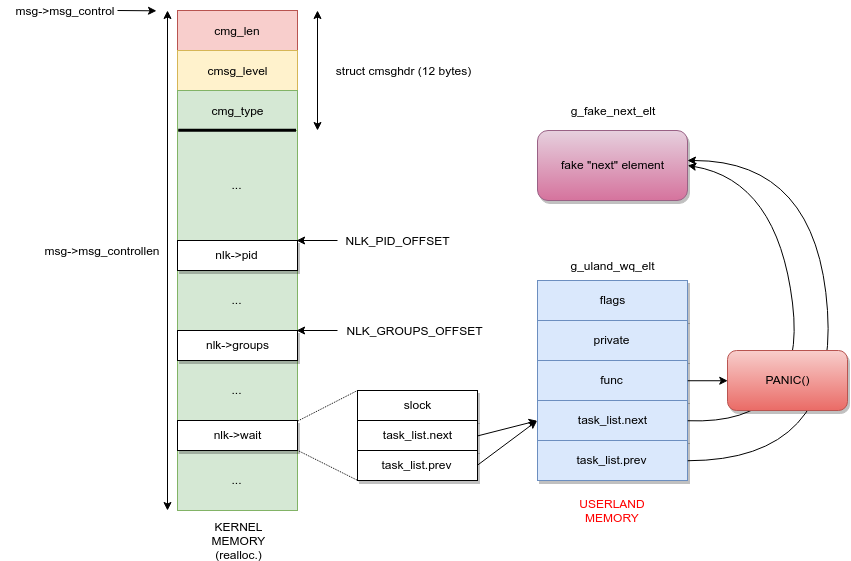

리눅스 커널은 KCFI(Kernel Control-Flow Integrity) 등 실행 흐름 보호 기술이 적용되며 기존 제어 흐름 조작 공격의 난이도가 크게 높아진 상태다. 이 환경에서 데이터 흐름을 조작해 권한을 탈취하는 DOP(Data-Oriented Programming) 공격이 새로운 접근 방식으로 부상했다. 기존 DOP는 메모리 주소 유출과 임의 주소 쓰기 등 복잡한 조건이 필요하고 공격 절차도 다단계로 구성돼 실제 공격 환경에서 적용이 쉽지 않았다.

더티프리(DirtyFree)로 공격 경로 단순화

연구팀은 메모리를 강제로 해제하는 과정을 구조화한 ‘DirtyFree’를 통해 공격 과정을 단순화했다. 복잡한 단계 없이도 가짜 객체를 커널 내부에 주입할 수 있도록 설계해 기존 방식 대비 공격 진입 장벽을 낮춘 것이 핵심이다. 분석 과정에서는 커널 힙 영역에서 활용 가능한 14개 객체를 도출했고, 실제 환경에서 24개 리눅스 커널 취약점에 적용해 기법의 범용성과 재현성을 검증했다.

공격 차단하는 방어 메커니즘 병행 설계

이번 연구는 공격 기법과 이를 차단하는 방어 구조를 함께 제시한 점에서 의미를 갖는다. 티오리가 구현한 방어 기술은 공격 경로를 차단하면서도 시스템 성능 저하를 0.28% 수준으로 제한해 실환경 적용 가능성을 확보했다.

티오리는 이번 연구를 기반으로 커널 보안 컨설팅 역량을 강화하고 OS 커널 위협 대응을 위한 방어 체계 연구를 이어갈 계획이라고 밝혔다.

한편 티오리는 오펜시브 사이버보안 기업으로 구글, 마이크로소프트, 옥타, 삼성전자 등 주요 기업과 기관에 보안 컨설팅을 제공하고 있다. AI 해커 ‘Xint’, LLM 보안 솔루션 ‘알파프리즘’, 사이버보안 교육 플랫폼 ‘드림핵’을 운영하며 보안 기술과 교육 영역을 함께 확장하고 있다.

#티오리 #DirtyFree #NDSS #리눅스커널 #커널보안 #사이버보안 #DOP #KCFI #드림핵 #알파프리즘 #Xint