- 고스트콜(GhostCall)·고스트하이어(GhostHire) 캠페인 통해 지갑·클라우드·챗GPT(ChatGPT) 계정 동시 탈취

- 다단계 악성코드 체인과 생성형 AI 활용 공격 방식 확인

카스퍼스키가 북한 연계 해킹 그룹 블루노로프(BlueNoroff)의 가상자산 탈취 캠페인 고스트콜(GhostCall)과 고스트하이어(GhostHire) 분석 결과를 공개했다. 화상회의와 채용 과정을 위장한 사회공학 공격으로 암호화폐 지갑과 클라우드, 협업 계정을 동시에 탈취하는 침투 방식이 확인됐다.

화상회의 위장 고스트콜(GhostCall) 침투 방식

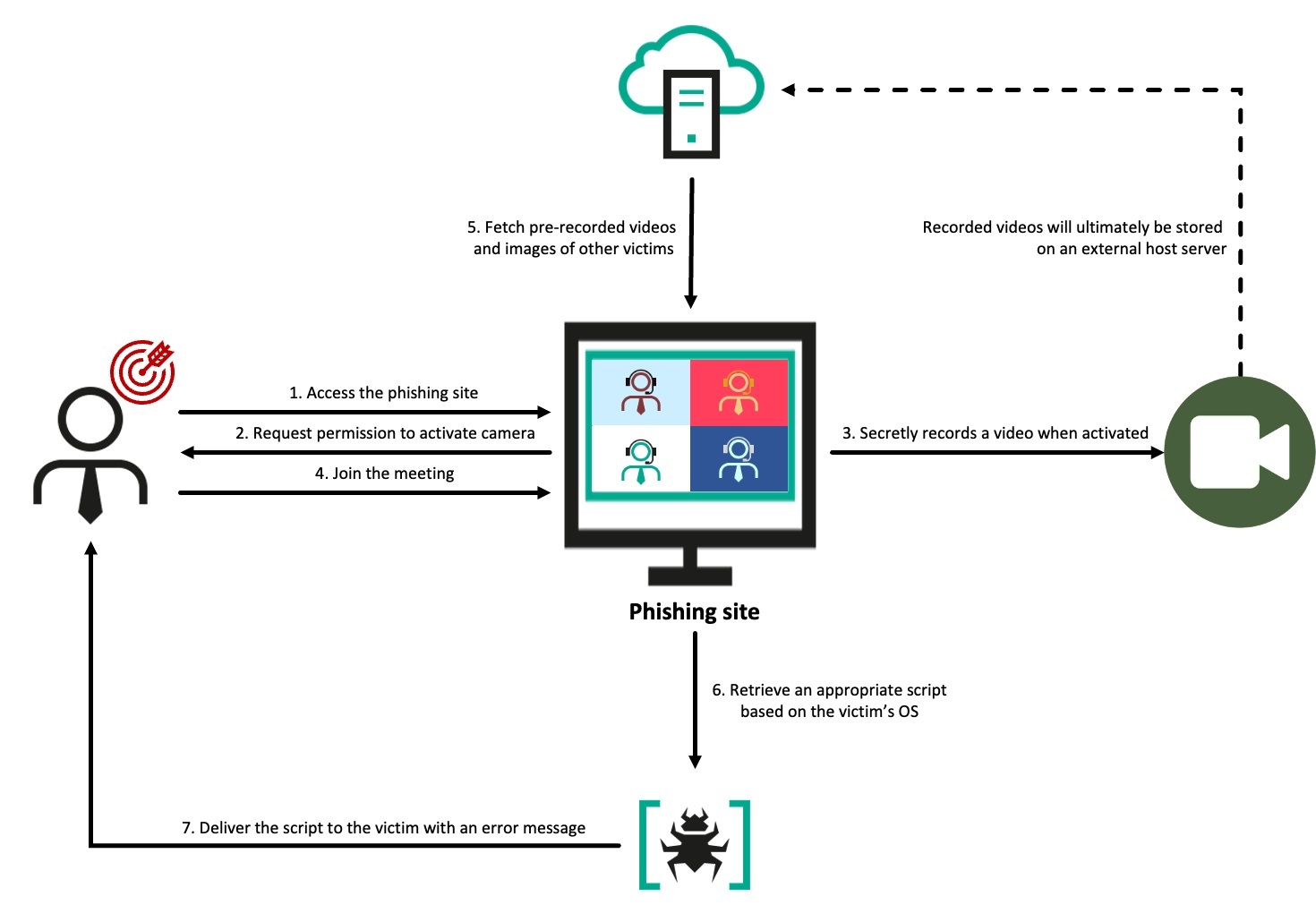

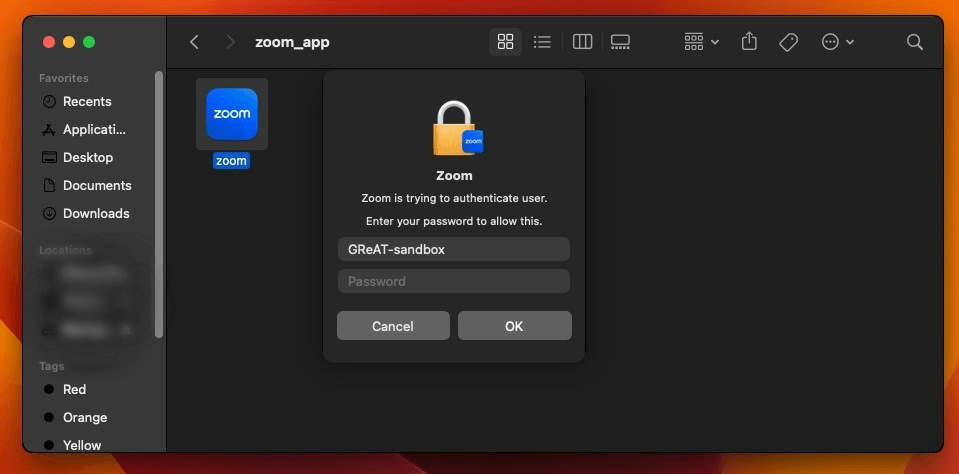

공격자는 투자자와 기업 관계자로 위장해 텔레그램(Telegram)으로 접근한 뒤 위조된 줌(Zoom) 또는 팀즈(Teams) 회의 링크를 전달한다. 피해자가 접속하면 과거 피해자의 실제 화상 영상을 재생해 라이브 회의처럼 보이도록 구성하고 웹캠 영상을 무단 녹화해 추가 공격에 재사용한다. 영상 재생 이후 줌 SDK 업데이트로 위장한 설치 파일 실행을 유도하며 운영체제별 악성코드를 배포한다.

맥OS 환경에서는 애플스크립트 기반 악성 파일을 내려받게 하고 파일 내부에 1만 줄 이상의 공백 코드를 삽입해 탐지를 회피했다. 공격자는 맥OS 개인정보 보호 체계 TCC를 변조해 카메라와 마이크, 문서 접근 권한을 확보하고 사용자 행동 정보를 외부 서버로 전송한다.

채용 절차 위장 고스트하이어(GhostHire) 공격 구조

고스트하이어(GhostHire) 캠페인은 웹3 개발자를 대상으로 가짜 채용 담당자를 통해 접근한다. 공격자는 텔레그램과 깃허브 저장소를 활용해 기술 과제를 전달하고 제한된 시간 내 실행을 유도해 검증 과정을 최소화한다. 정상 프로젝트처럼 보이는 코드 내부에 악성 패키지를 삽입해 탐지를 회피하는 방식이 확인됐다. 카스퍼스키는 공식 고(Go) 패키지 저장소에 업로드된 악성 패키지를 식별했으며 타입스크립트 기반 넥스트JS(Next.js) 프로젝트에서도 유사한 공격 방식이 발견됐다고 설명했다.

다단계 악성코드 체인으로 계정 권한 동시 탈취

이번 공격은 드로퍼(dropper)와 로더(loader), 인젝터(injector)로 역할을 분리한 다중 실행 체인을 활용한다. 스위프트(Swift), 고(Go), 님(Nim), C++ 등 다양한 언어로 제작된 악성코드가 정상 프로세스 메모리에 주입되며 탐지를 어렵게 만든다. 사일런트시폰(SilentSiphon) 모듈은 브라우저 확장 프로그램과 암호화폐 지갑, 클라우드 계정, API 키 등 인증 정보를 수집한다. 깃허브와 AWS, 쿠버네티스 환경과 함께 오픈AI API 키 및 챗GPT 계정 정보 탈취 기능도 포함된 것으로 나타났다.

생성형 AI 활용으로 공격 자동화

카스퍼스키는 공격자가 GPT-4o 기반 이미지 생성 기능을 활용해 화상회의 프로필 이미지를 제작한 정황을 확인했다. 일부 악성 스크립트에서는 생성형 AI가 작성한 것으로 추정되는 코드 주석이 발견됐으며 AI 활용으로 악성코드 제작 시간이 줄고 변종 생성 빈도가 증가했다.

카스퍼스키는 인프라 구성과 악성코드 체인, 공격 방식 분석 결과를 종합해 중간 이상 수준의 신뢰도로 블루노로프를 이번 캠페인의 배후로 지목했다.

#카스퍼스키 #Kaspersky #BlueNoroff #GhostCall #GhostHire #APT #사이버보안 #위협인텔리전스 #피싱 #사회공학 #악성코드

티오리, AI 오펜시브 보안 성과로 박세준 대표 행안부 장관표창 수상

티오리, AI 오펜시브 보안 성과로 박세준 대표 행안부 장관표창 수상