- 구글 검색 광고 악용해 상단 노출, 정보 탈취형 악성코드 설치 유도

안랩이 생성형 AI 서비스 클로드 다운로드 페이지로 위장한 피싱 사이트에서 정보 탈취형 악성코드를 유포하는 사례를 확인하고 사용자 주의를 당부했다.

클로드 설치 페이지 위장해 악성코드 실행 유도

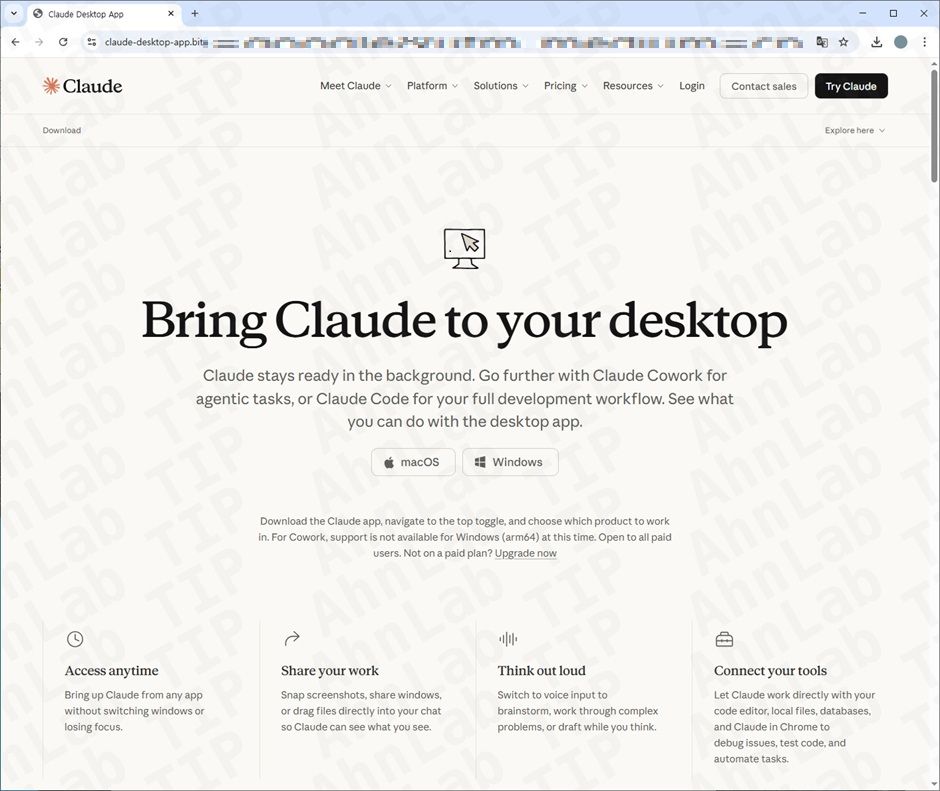

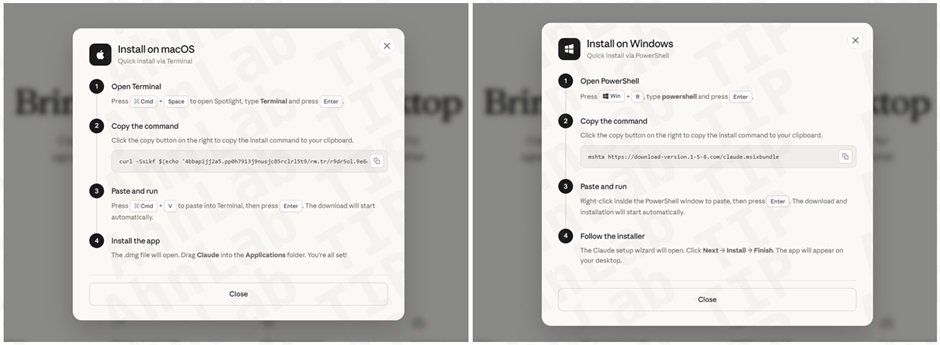

공격자는 클로드 공식 홈페이지와 유사한 화면을 구성하고 운영체제별 다운로드 버튼을 배치해 사용자의 접속을 유도했다. 사용자가 다운로드 버튼을 클릭하면 실제 설치 파일 대신 명령어 실행을 안내하는 팝업창이 나타나며 특정 코드를 복사해 시스템에 입력하도록 유도한다. 해당 절차를 수행할 경우 악성코드가 설치되며 PC 내부 파일과 브라우저 저장 정보, 암호화폐 지갑 정보 등이 공격자 서버로 전송될 수 있다.

ClickFix 기법 활용해 사용자 직접 실행 유도

이번 공격은 안내 메시지나 오류 해결 창을 가장해 사용자가 직접 명령어를 실행하도록 유도하는 클릭픽스(ClickFix) 방식이 사용됐다. 사용자가 보안 경고 없이 스크립트를 실행하도록 유도해 탐지를 우회하는 사례가 지속적으로 확인되고 있다. 최근 생성형 AI 서비스 사용 증가에 따라 유명 서비스를 사칭한 피싱 공격이 확대되고 있으며 사용자 신뢰도를 악용한 공격 시도가 이어지고 있다.

검색 광고 악용해 피싱 사이트 상단 노출

해당 피싱 사이트는 ‘claude app’, ‘claude desktop’ 등의 키워드 검색 시 결과 상단에 노출된 것으로 확인됐다. 공격자는 검색 광고 서비스를 활용해 피싱 사이트 노출 순위를 높여 사용자 접속 가능성을 높인 것으로 분석된다. 검색 결과 상단에 표시된 사이트라도 공식 도메인 여부를 확인해야 하며 프로그램 다운로드 시 출처 검증이 필요하다.

안랩 김동현 매니저는 최근 널리 사용되는 서비스를 사칭한 피싱 사이트를 통해 악성코드를 유포하는 사례가 지속적으로 발생하고 있으며 검색 노출 순위를 조작하는 방식까지 활용되고 있어 사용자 주의가 필요하다고 설명했다.

#안랩 #클로드 #Claude #피싱 #ClickFix #악성코드 #정보탈취 #사이버보안 #V3

카스퍼스키, MDR 3.0 발표…컨테이너·산업 환경까지 탐지 범위 확장

카스퍼스키, MDR 3.0 발표…컨테이너·산업 환경까지 탐지 범위 확장