- 암호화폐 지갑 복구 문구 노린 모바일 트로이목마, 공식 스토어 유입 확인

카스퍼스키가 앱스토어(App Store)와 구글플레이(Google Play)에서 유포된 암호화폐 탈취 악성코드 ‘스파크캣(SparkCat)’ 변종을 확인해 모바일 애플리케이션 유통 경로에서 보안 우회 사례를 공개했다.

공식 앱스토어 유입된 악성코드 재등장

스파크캣 변종은 정상 애플리케이션으로 위장해 사용자 기기에 설치된다. 기업용 메신저와 음식 배달 앱 형태로 유포되고 사진 갤러리를 스캔해 암호화폐 지갑 복구 문구를 탐색한다. 카스퍼스키는 앱스토어 2개, 구글플레이 1개의 감염 앱을 확인해 해당 앱을 제거했다. 제3자 유통 경로에서도 악성 앱 배포가 이어지며 일부 웹페이지는 아이폰 접속 시 앱스토어 화면을 모방해 설치를 유도한다.

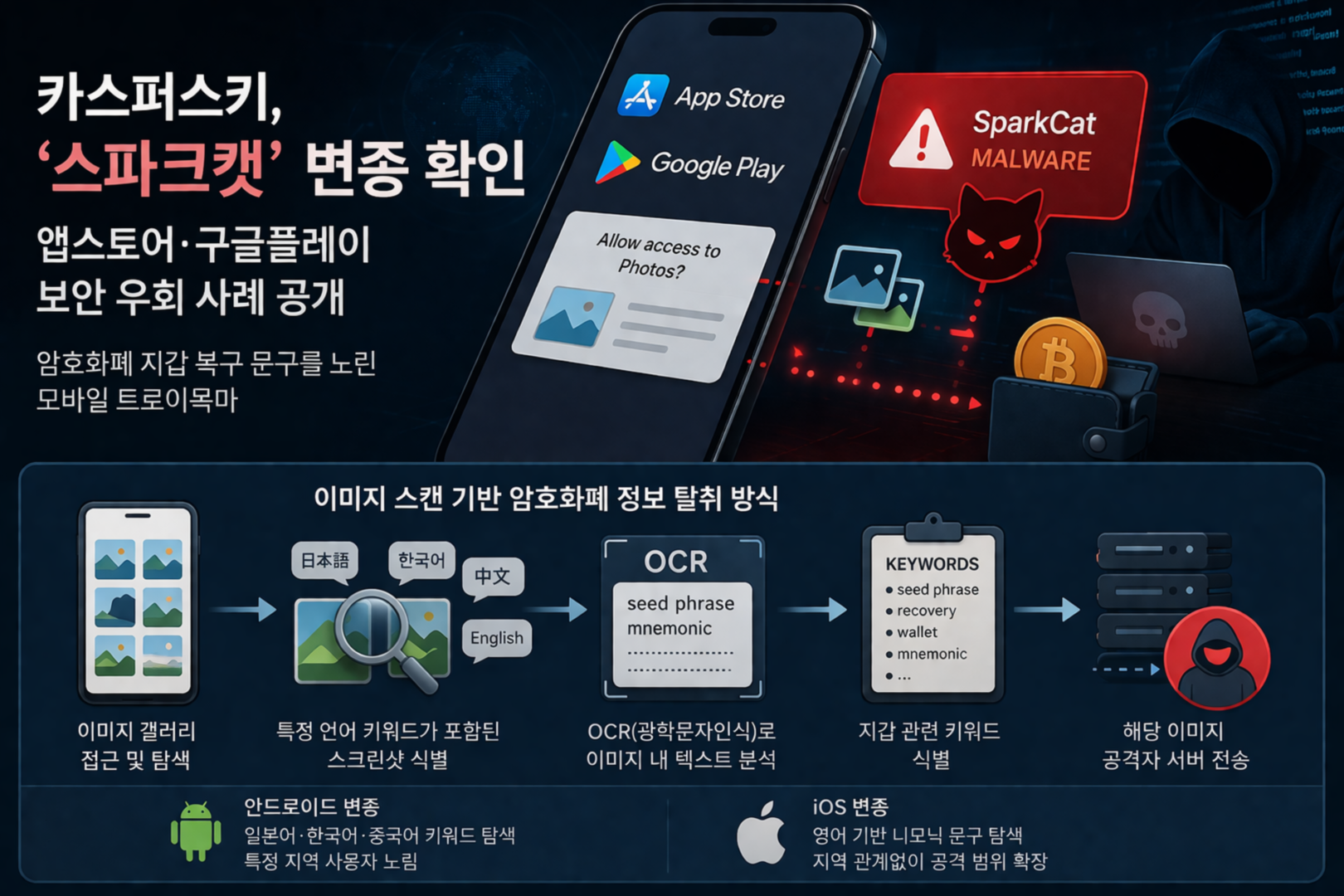

이미지 스캔 기반 암호화폐 정보 탈취

악성코드는 광학문자인식(OCR)을 활용해 이미지 내 텍스트를 분석하고 지갑 관련 키워드를 식별하면 해당 이미지를 공격자 서버로 전송한다. 안드로이드 변종은 이미지 갤러리를 탐색해 일본어, 한국어, 중국어 키워드가 포함된 스크린샷을 식별하며 특정 지역 사용자를 겨냥한다. iOS 변종은 영어 기반 니모닉 문구를 탐색해 지역과 관계없이 공격 범위를 확장한다.

난독화·가상화 적용한 분석 회피 기법

최신 안드로이드 변종은 다층 난독화와 코드 가상화를 적용했다. 크로스 플랫폼 프로그래밍 언어를 활용해 분석을 어렵게 만들고 탐지 회피 수준을 높인다. 이러한 기법은 모바일 악성코드에서 드물게 사용된다.

공식 스토어 심사 우회 사례 확대

악성 앱은 난독화 기법을 통해 앱스토어 심사를 우회하고 기존 보안 필터를 회피해 정상 애플리케이션 형태로 유입된다.

카스퍼스키 세르게이 푸잔 악성코드 분석가는 “스파크캣 변종은 이미지 내 텍스트를 분석해 암호화폐 지갑 정보를 탈취하며 기존 샘플과 유사한 동작을 보인다”고 설명했다.

카스퍼스키 이효은 한국지사장은 “모바일 악성코드는 공식 앱스토어 유입을 통해 사용자 자산을 위협하고 있어 보안 솔루션 적용과 민감 정보 관리가 필요하다”고 밝혔다.

#카스퍼스키 #SparkCat #스파크캣 #모바일보안 #악성코드 #암호화폐 #사이버보안 #AppStore #GooglePlay

팔로알토네트웍스, ‘Unit 42 Frontier AI Defense’ 공개…AI 모델·...

팔로알토네트웍스, ‘Unit 42 Frontier AI Defense’ 공개…AI 모델·...